ブロックチェーンマイニング:トランザクションはどのように検証されるか?

ブロックチェーン技術の急速な発展に伴い、マイニングプロセスへの関心が高まっています。本稿では、ブロックチェーンマイニングにおけるトランザクション検証の仕組みを詳細に解説します。複雑な暗号技術を分かりやすく説明し、マイナーがどのようにネットワークのセキュリティと信頼性を維持する役割を担っているのかを明らかにします。具体的には、ハッシュ関数、プルーフ・オブ・ワーク、コンセンサスアルゴリズムといった重要な概念を例示しながら、トランザクションがどのように検証され、ブロックに追加されるのかをステップバイステップで追跡します。

ブロックチェーンマイニング:トランザクション検証の仕組み

ブロックチェーンマイニングにおけるトランザクションの検証は、コンセンサスアルゴリズムによって実現されます。最も広く知られているのはプルーフ・オブ・ワーク(PoW)です。このアルゴリズムでは、マイナーは複雑な計算問題を解くことで、新しいブロックにトランザクションを追加する権利を獲得します。この計算問題は、ハッシュ関数を用いて生成され、ランダムな要素を含むため、解を見つけるには膨大な計算リソースが必要です。マイナーが問題を解くと、その解決策と共にブロックヘッダーにトランザクションの情報が記録されます。このブロックは、ネットワーク上の他のノードに伝播され、検証されます。検証されたブロックは、ブロックチェーンに追加され、トランザクションは永久的に記録されます。PoW以外にも、プルーフ・オブ・ステーク(PoS)など、様々なコンセンサスアルゴリズムが存在し、それぞれ異なる検証方法を採用しています。 PoSでは、保有する仮想通貨の量に応じて検証に参加する権利が与えられ、エネルギー消費を抑えられます。

マイニングにおけるハッシュ関数の役割

ハッシュ関数は、任意長のデータを固定長のハッシュ値に変換する関数です。ブロックチェーンでは、トランザクションデータや前のブロックのハッシュ値など、ブロックヘッダーの情報全体をハッシュ関数に入力し、ブロックハッシュを生成します。このハッシュ値は、ブロックの内容が変更された場合、わずかな変化でも大きく変化するため、データの改ざん検知に非常に有効です。マイナーは、このブロックハッシュが特定の条件を満たすように、ブロックヘッダーの情報(特にnonceと呼ばれる数値)を調整することで計算問題を解きます。これは、暗号学的難問を解くことに相当します。

ブロックチェーンへのブロック追加

マイナーが計算問題を解いて新しいブロックを作成すると、そのブロックはネットワーク上にブロードキャストされます。他のノードは、このブロックの有効性を検証します。検証プロセスには、ブロックヘッダー内のハッシュ値の確認、トランザクションの正当性の確認(二重支出がないかなど)、前のブロックとの整合性の確認などが含まれます。検証が成功すると、ノードはそのブロックを自身のブロックチェーンに追加します。このようにして、ブロックチェーンは分散合意に基づいて成長していきます。 このプロセスは、ネットワークのセキュリティを維持する上で非常に重要です。

トランザクションの正当性検証

トランザクションの検証では、デジタル署名の検証が重要な役割を果たします。送信者は、トランザクションに自身の秘密鍵を使用してデジタル署名を作成します。受信者は、送信者の公開鍵を用いてこの署名を検証することで、トランザクションの真正性を確認します。さらに、ネットワーク上のノードは、トランザクションの二重支出(同じコインを2回以上使う試み)がないかを確認します。既存のブロックチェーン上に、そのコインが既に使用されている記録がないかをチェックします。これらの検証によって、トランザクションの安全性が保証されます。

コンセンサスアルゴリズムの種類と違い

ブロックチェーンには様々なコンセンサスアルゴリズムが存在します。代表的なものにプルーフ・オブ・ワーク(PoW)とプルーフ・オブ・ステーク(PoS)があります。PoWは、計算能力を競うことでコンセンサスを得るのに対し、PoSは保有する仮想通貨の量に応じてコンセンサスに参加する権利が与えられます。PoWはセキュリティが高い反面、エネルギー消費が大きいです。一方、PoSはエネルギー効率が良いですが、セキュリティ面ではPoWに劣るとされる場合もあります。他にも、Delegated Proof of Stake (DPoS) や Practical Byzantine Fault Tolerance (PBFT)など、様々なアルゴリズムが開発されています。それぞれのアルゴリズムは、ネットワークの特性やセキュリティ要件に応じて選択されます。

ネットワークにおけるノードの役割

ブロックチェーンネットワークを構成するノードは、それぞれがブロックチェーンの完全なコピーを保持し、トランザクションの検証やブロックの伝播を行います。ノードは、ネットワークに参加している他のノードとピアツーピア(P2P)で通信を行い、常に最新のブロックチェーン状態を維持しようとします。ノードは、マイナーとして新しいブロックを作成したり、バリデーターとしてトランザクションやブロックの有効性を検証したりします。ノードの分散化は、ブロックチェーンの耐障害性とセキュリティを確保する上で非常に重要です。多くのノードが参加することで、単一の障害によるシステム停止を防ぐことができます。

| 要素 | 説明 |

|---|---|

| ハッシュ関数 | データの改ざん検知に重要な役割を果たす関数。 |

| ブロックヘッダー | ブロックの情報をまとめたデータ構造。 |

| nonce | マイニングで調整される数値。 |

| ブロックチェーン | トランザクションを記録したデータ構造。 |

| コンセンサスアルゴリズム | トランザクション検証の仕組みを規定するアルゴリズム。 |

| プルーフ・オブ・ワーク(PoW) | 計算能力を競うコンセンサスアルゴリズム。 |

| プルーフ・オブ・ステーク(PoS) | 保有する仮想通貨の量に応じてコンセンサスに参加するアルゴリズム。 |

| デジタル署名 | トランザクションの真正性を確認するための技術。 |

| 二重支出 | 同じコインを2回以上使う試み。 |

| ノード | ブロックチェーンネットワークに参加するコンピュータ。 |

ブロックチェーンマイニング:検証プロセスにおける主要なステップ

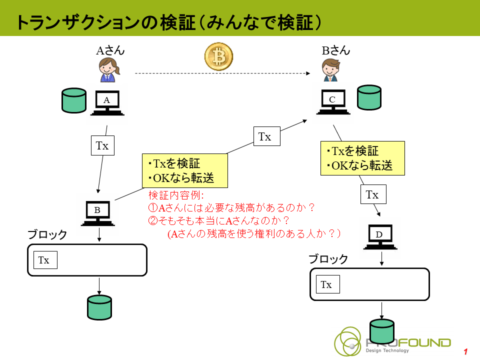

ブロックチェーンマイニングにおけるトランザクションの検証は、分散合意アルゴリズムに基づき、ネットワーク上の多数のノードによって行われます。マイナーは未承認のトランザクションを集め、それらをブロックにまとめ、複雑な計算問題を解くことで、ブロックの有効性を証明します。この計算問題は、ハッシュ関数を利用し、ブロックに含まれるデータの整合性を検証する役割を果たします。検証が成功すると、そのブロックはブロックチェーンに追加され、トランザクションは永続的に記録されます。このプロセスは、改ざん耐性と透明性を確保する上で極めて重要です。

ハッシュ関数とデータの整合性

ハッシュ関数は、任意のデータを入力として受け取り、固定長のハッシュ値を出力する一方向関数です。ブロックチェーンでは、ブロック内のすべてのトランザクションデータからハッシュ値が計算され、そのハッシュ値が次のブロックのヘッダーに記録されます。データが少しでも変更されると、ハッシュ値も大きく変化するため、データの整合性を簡単に検証できます。

プルーフ・オブ・ワーク(PoW)メカニズム

プルーフ・オブ・ワーク(PoW)は、マイナーが計算問題を解くことでブロックの有効性を証明するメカニズムです。この計算問題は非常に複雑で、解を見つけるには膨大な計算資源が必要となります。PoWによって、不正なブロックの生成が困難になり、ネットワークのセキュリティが確保されます。

ノード間のコンセンサス形成

ブロックチェーンネットワークでは、多数のノードが独立してトランザクションを検証し、新しいブロックの追加を承認します。これらのノードは、検証されたブロックを互いに共有し、コンセンサス形成を行います。コンセンサスが得られたブロックのみがブロックチェーンに追加されるため、ネットワーク全体の整合性が維持されます。

トランザクションの承認とブロックへの追加

マイナーは、検証済みのトランザクションをブロックにまとめ、ブロックヘッダーに適切な情報(ハッシュ値、タイムスタンプなど)を追加します。その後、PoWメカニズムを用いてブロックの有効性を証明し、ネットワークにブロックをブロードキャストします。他のノードがブロックの有効性を検証し、承認すると、そのブロックはブロックチェーンに追加されます。

ブロックチェーンの改ざん耐性

一度ブロックチェーンに追加されたブロックは、改ざんすることが非常に困難です。ブロックチェーンは、ブロックのハッシュ値が前のブロックのハッシュ値に依存する連鎖構造を持っているため、あるブロックを改ざんしようとすると、その後のすべてのブロックのハッシュ値も変更する必要があります。これは、膨大な計算資源を必要とするため、事実上不可能です。

よくある質問

ブロックチェーンマイニング:トランザクションはどのように検証されるのですか?

ブロックチェーンにおけるトランザクションの検証は、マイナーがマイニングを行うことで行われます。マイナーはネットワーク上の未承認トランザクションを集め、それらをブロックにまとめます。その後、複雑な暗号学的計算を行い、そのブロックにハッシュ値を付与します。このハッシュ値が、ブロック内のトランザクションの整合性を証明するものであり、ネットワーク上の他のノードによって検証されます。コンセンサスアルゴリズム(例:プルーフオブワーク)によって、検証されたブロックがチェーンに追加され、トランザクションは承認された状態になります。

マイニングで検証されるトランザクションの情報はどこから取得するのですか?

マイナーは、ネットワーク全体にブロードキャストされた未承認トランザクションのプールから情報を取得します。このプールは、メモプールと呼ばれ、各ノードが保持しています。マイナーは、このメモプールから効率的にトランザクションを選択し、手数料の高いトランザクションを優先的にブロックに含める傾向があります。つまり、マイナーはパブリックな情報に基づいて、検証対象のトランザクションを選んでいます。

検証されたトランザクションはどのようにブロックチェーンに追加されるのですか?

マイナーが暗号学的計算によってブロックのハッシュ値を生成し、コンセンサスアルゴリズムの条件を満たすと、そのブロックはネットワークにブロードキャストされます。他のノードは、このブロックのハッシュ値と、ブロックに含まれるトランザクションの整合性を検証します。検証が成功すると、そのブロックはブロックチェーンに追加され、トランザクションは永続的に記録されます。このプロセスは、分散合意によって安全に保たれています。

トランザクションの検証に失敗した場合、どうなるのですか?

マイナーが生成したブロックのハッシュ値がコンセンサスアルゴリズムの条件を満たさない場合、またはブロックに含まれるトランザクションに不正が検出された場合、そのブロックは拒否されます。マイナーは、新たなブロックを生成するために再度計算を行う必要があります。不正なトランザクションは、ネットワークによって排除され、ブロックチェーンのセキュリティは維持されます。また、二重支払いなどの不正行為も、この検証プロセスによって防止されます。